Release 4.0.0 von orcharhino brachte nicht nur ein komplett überarbeitetes Interface, sondern ein weiteres heiß ersehntes Feature mit sich: Die Errata Verwaltung von Debian bzw. Ubuntu Hosts.

Damit setzen wir einen neuen Meilenstein in der orcharhino Entwicklung. Bereits seit über einem Jahr arbeiten wir kontinuierlich am Ausbau des Debian/Ubuntu Supports. Eine kurze Übersicht darüber findet Ihr hier.

Der perfekte Tag für die Präsentation des neu integrierten Errata Supports für Debian-basierte Systeme war natürlich der Open Source Automation Day im vergangenen Oktober.

Exkurs:

Errata sind sozusagen Beipackzettel, die für ein bekanntes Problem eine Lösung anbieten. Mit einem Erratum möchte man also dem Admin die Informationen bereitstellen, welche Pakete aktualisiert werden müssen, um ein (Sicherheits)-Problem zu beseitigen.

In der Debian Welt ist das Konzept von Errata nicht sehr verbreitet. Die gängige Devise ist hier die regelmäßige automatische Installation aller Aktualisierungen von „debian-security“ (bzw. ubuntu-security). Gerade bei Servern im unternehmenskritischen Umfeld ist diese Herangehensweise jedoch zweifelhaft. Denn man sollte sich sehr genau überlegen, ob man wirklich Pakete wie „nginx“ oder „openssl“ automatisch auf allen produktiven Webserver einer Webanwendung automatisch über Nacht installieren bzw. erneuern möchte.

Seit dem Release von orcharhino 4.0.0 hat der Admin nun die volle Kontrolle über die von orcharhino verwalteten Debian / Ubuntu Systeme. Er kann nun gezielt entscheiden, welche Server, zu welchen Zeitpunkt, welche Sicherheitsupdates erhalten sollen. Der Errata Support für Debian / Ubuntu Systeme ermöglicht es uns, jeden Admin über eine einheitliche Oberfläche maßgeblich zu unterstützen.

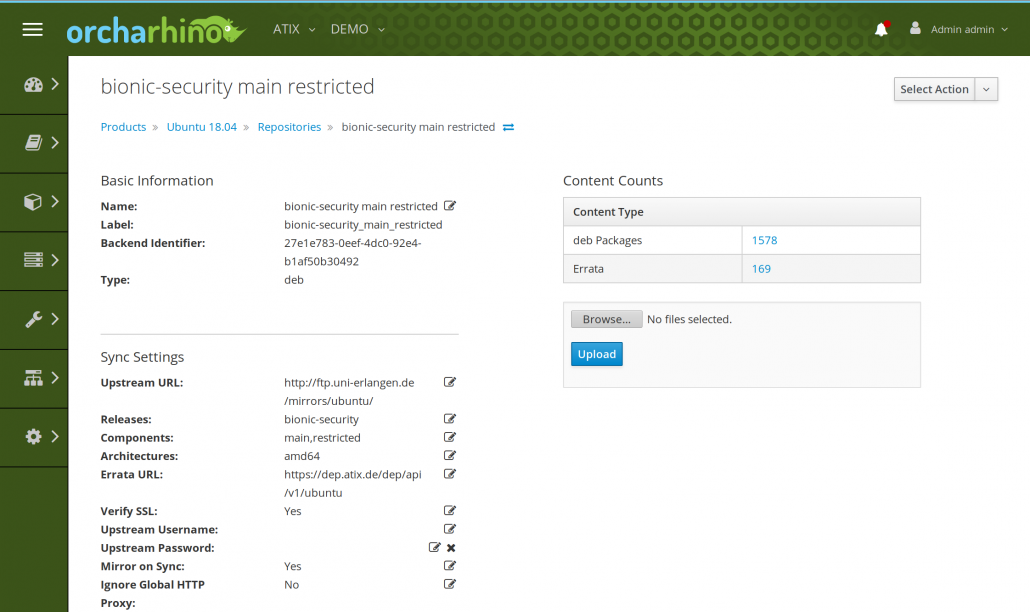

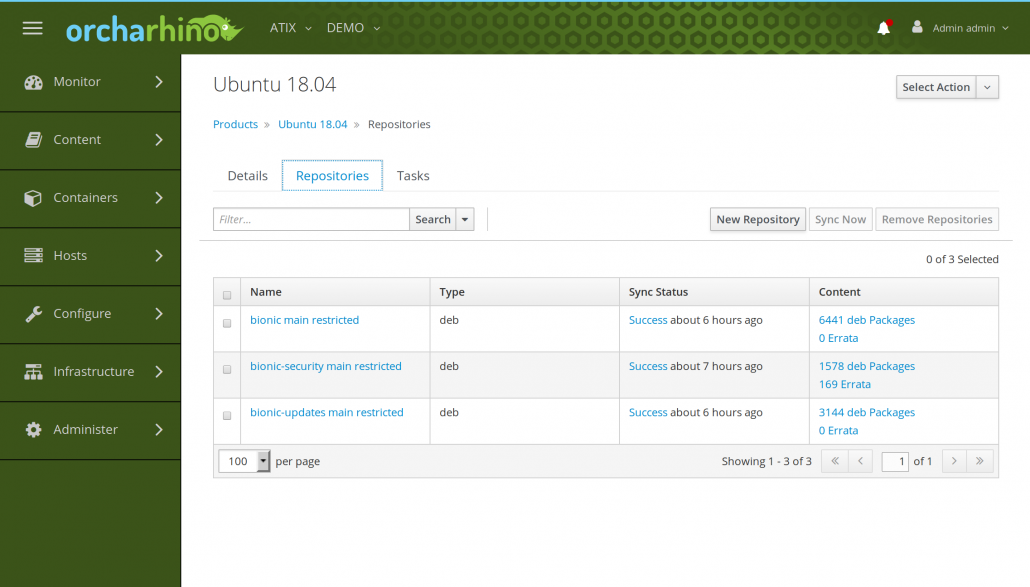

Die Konfiguration des Debian/Ununtu Errata Features ist denkbar einfach: Die Bereitstellung der Debian / Ubuntu Sicherheitsupdates erfolgt über das „debian-security“ (bzw. „ubuntu-securtiy“) Repository. Diesem Repository fügt man nun die Errata hinzu, indem man die „Errata-URL: https://dep.atix.de/dep/api/v1/debian“ setzt. Über diese URL werden die Errata Informationen für Debian bzw. Ubuntu aufbereitet und in einem maschinenlesbaren Format für orcharhino zur Verfügung gestellt. Auf der Übersichtsseite, der in einem Produkt vorhandenen Repositories, wird nun die Anzahl der Errata in einem Repository angezeigt.

Die Verarbeitung der Errata erfolgt bei der nächsten Synchronisierung des Repositories.

Zudem findet automatisch eine Berechnung statt, ob ein bereits bestehender Debian / Ubuntu Host von einem Errata betroffen ist. Dadurch klärt sich die Frage, ob zur Lösung des aufgetretenen (Sicherheits-)Problems dieses Errata auf dem Host installiert werden muss.

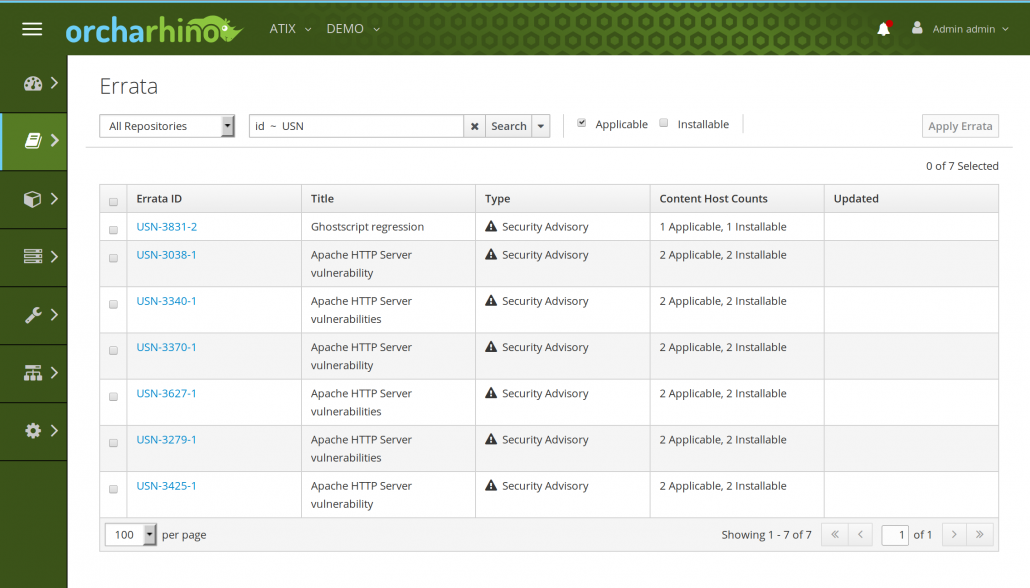

In der orcharhino Management UI kann man sich eine Liste von allen Errata anzeigen lassen. Diese lässt sich auch auf anwendbare bzw. installierbare Errata für die bereits bestehenden Debian/Ubuntu Hosts einschränken.

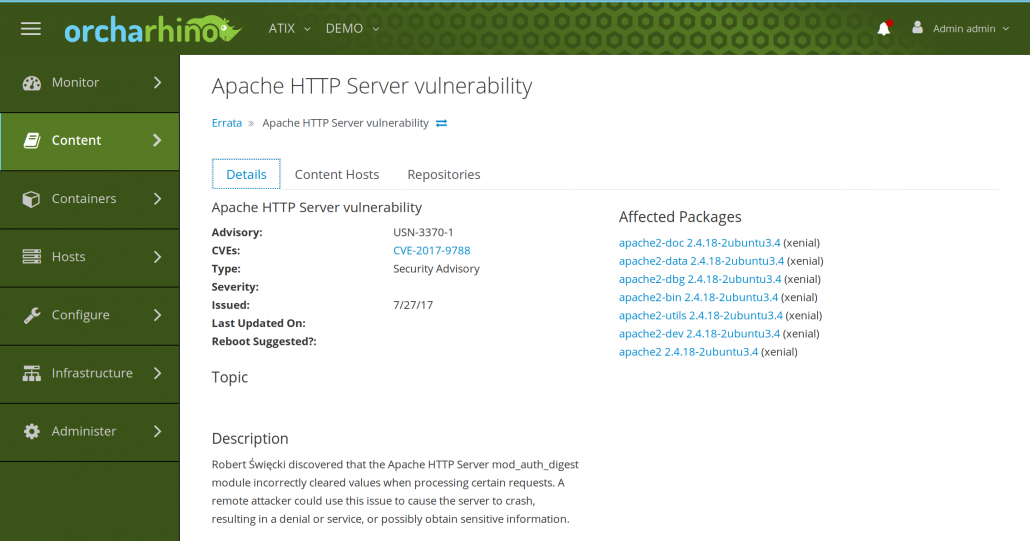

Wählt man ein Erratum direkt aus, erhält man zusätzliche Informationen wie detaillierte Beschreibung, betroffene Pakete, entsprechenden CVE (Common Vulnerabilities and Exposures), betroffene Hosts, usw. Über diese Übersichts-Liste lässt sich zudem eine Installation von Errata auf einen oder mehreren betroffenen Hosts initiieren.

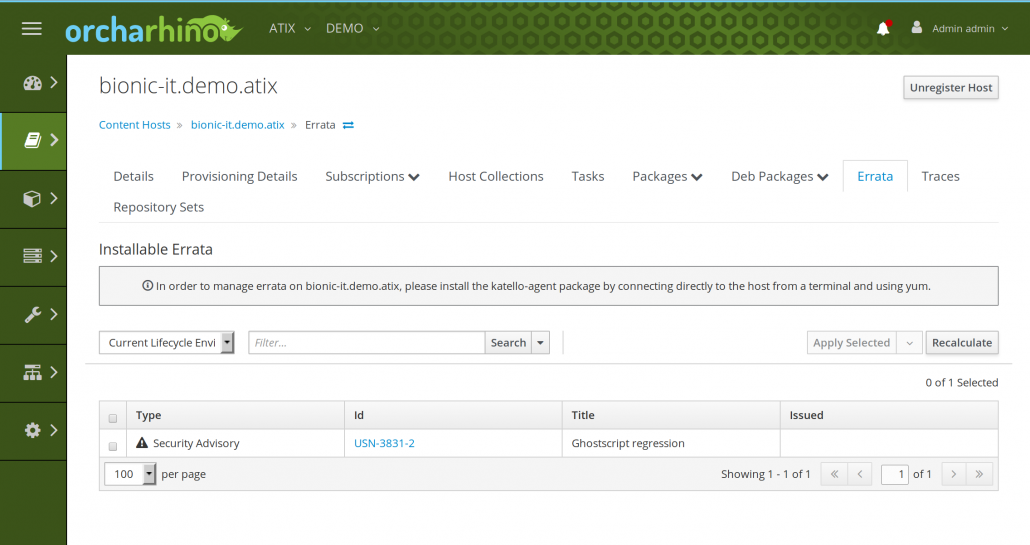

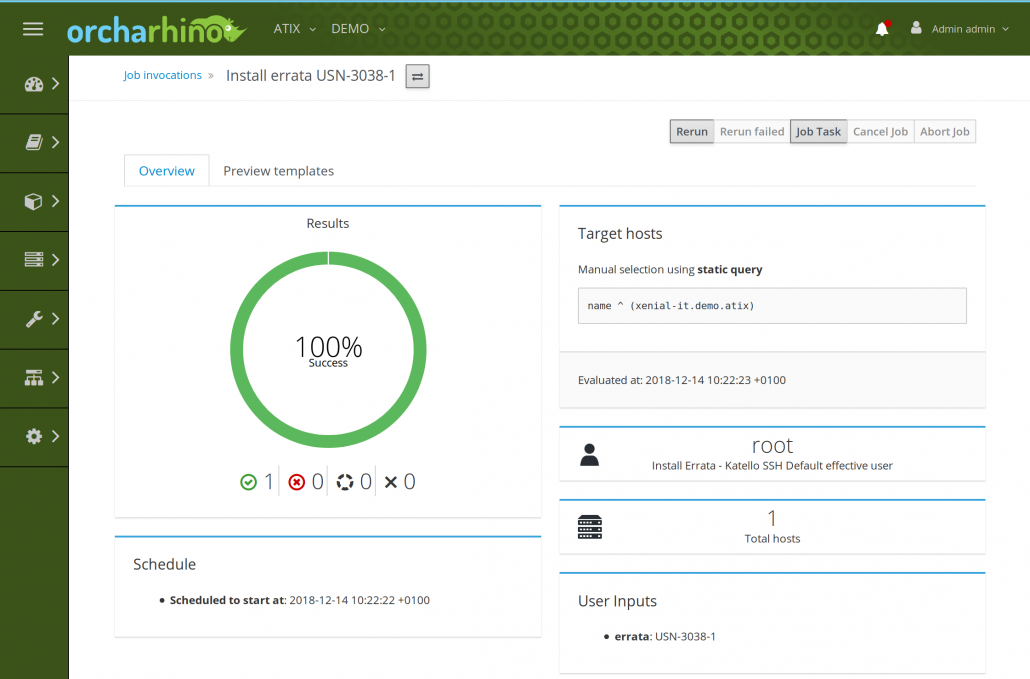

Wählt man den betroffenen Host aus, zeigt dieser die Errata für den Debian / Ubuntu Host an. Natürlich lässt sich auch hier die Installation eines Erratum oder mehrerer Errata starten. orcharhino prüft, ob für die Installation zunächst die Erstellung einer inkrementellen Content View Version notwendig ist. In dieser befinden sich dann alle Pakete des Erratums. Über das in Version 4.0.0 standardmäßig vorhandene RemoteExecution Plugin lässt sich nun die Installation des Erratums auf dem Host durchführen.

Mit der Verwaltung von Errata für debian-basierte Systeme in orcharhino ist uns die Komplettierung des Debian / Ubuntu Support gelungen. Selbstverständlich werden wir diesen kontinuierlich weiterentwickeln und darüber berichten.

Release 4.0.0 of orcharhino brought not only a completely reworked interface, but another hotly anticipated feature: the Errata management of Debian and Ubuntu hosts.

This sets a new milestone in orcharhino development. For over a year now we have been continuously working on the expansion of the Debian/Ubuntu support. A short overview can be found here.

The perfect day for the presentation of the newly integrated Errata Support for Debian-based systems was of course the Open Source Automation Day last October.

Excursus:

Errata are, so to speak, package inserts that offer a solution for a known problem. With an erratum you want to provide the admin with the information which packages have to be updated to fix a (security) problem.

In the Debian world, the concept of errata is not very common. The common motto here is the regular automatic installation of all updates of „debian-security“ (or ubuntu-security). However, this approach is doubtful, especially for servers in business-critical environments. You should consider very carefully whether you really want to install or renew packages like „nginx“ or „openssl“ automatically overnight on all productive web servers of a web application.

Since the release of orcharhino 4.0.0 the admin now has full control over the Debian / Ubuntu systems managed by orcharhino. He can now decide which servers should receive which security updates at which time. The Errata support for Debian / Ubuntu systems allows us to support every admin via a uniform interface.

The configuration of the Debian/Ununtu Errata feature is very simple: The Debian / Ubuntu security updates are provided via the „debian-security“ (or „ubuntu-securtiy“) repository. Add the errata to this repository by using the „Errata-URL: https://dep.atix.de/dep/api/v1/debian“. Via this URL the errata information is prepared for Debian or Ubuntu and made available in a machine-readable format for orcharhino. The overview page of the repositories available in a product now shows the number of errata in a repository.

The errata is processed the next time the repository is synchronized.

In addition, the system automatically calculates whether an existing Debian / Ubuntu host is affected by an errata. This answers the question whether this errata has to be installed on the host to solve the (security) problem.

In the orcharhino Management UI you can display a list of all errata. This list can also be limited to applicable or installable errata for the already existing Debian/Ubuntu hosts.

If you select an erratum directly, you will get additional information like detailed description, affected packages, corresponding CVE (Common Vulnerabilities and Exposures), affected hosts, etc. This overview list can also be used to initiate an errata installation on one or more affected hosts.

Selecting the affected host will display the errata for the Debian / Ubuntu host. Of course, you can also start the installation of one or more errata here. orcharhino checks whether an incremental content view version is required for the installation. This will contain all packages of the errata. The RemoteExecution plugin, which is standard in version 4.0.0, can now be used to install the erratum on the host.

With the administration of Errata for debian-based systems in orcharhino we managed to complete the Debian / Ubuntu support. Of course we will continue to develop it further and report about it.